Thor病毒移除指南

什么是Thor 勒索软件病毒?

什么是 Thor 勒索软件?

Thor 勒索软件是加密类型的恶意软件,它来自一个臭名远播的家族—— Locky 勒索软件。随着这个威胁,安全研究员发现了 Perl 勒索软件、.Shit 文件扩展病毒 和 Odin 病毒。Thor 并不只是这个病毒群组的普通会员,因为它能加密超过 400 种不同文件扩展的文件。为了让受害者的文件无法使用,它使用了 RSA 和 AES 密码算法的组合,破坏每个文件的结构,并通过在文件名字添加 .thor 文件扩展名来打乱文件名字,因此你很容易就会发现到你的计算机已被这个勒索软件劫持的现象。当然,如果没有付出任何费用,受感染的文件是无法再使用的。如果想要继续使用这些文件,你必须支付 0.5 比特币的赎金。此版本的 Thor 病毒使用两个文件来“通知”它的受害者,说明关于他或她的文件已被加密以及需要支付特别款项的情况,这些信息会被列在 _WHAT_is.html 和_WHAT_is.bmp 里。更糟糕的事情是这个病毒已被编程以继续扫描系统,一旦它发现新加入的文件,它就会启动另一个加密过程,因此当你发现到其中一个被它加密的文件后,毫无疑问的你必须尽快从计算机移除Thor,你可以使用 FortectIntego。

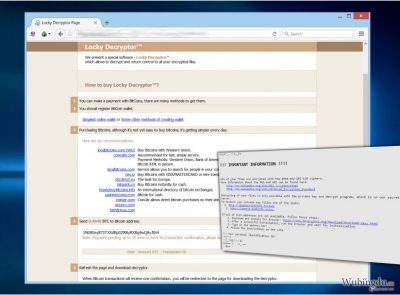

Thor 勒索软件的目的就是让文件无法使用,然后强迫受害者支付赎金。为了让文件能够重新使用,它要求了大约 0.50 比特币,这相等于 330 美元。Thor 病毒在受侵入的系统留下勒索字条,向受害者说明如何下载 Tor 浏览器,受害者需要通过这个浏览器来进入赎金付款网站。付款网站要求输入个人识别码或任何被加密的文件名字,识别码可以在勒索字条里找到。如果你的文件已经被这个勒索软件侵入,你有两个选择——汇款给网络骗子然后等着他们提供解密软件(通常不会发生),或者使用反恶意软件工具来移除 Thor 病毒,然后从备份还原你的文件。我们担心已损坏的数据是根本无法还原的,但你还是可以试试看一些以下提到的数据复原技巧。

我如何受感染?

Locky 病毒的每个版本都使用了差不多同样的方法来渗入受害者的计算机,有些通过恶意电邮,有些则是在漏洞工具的帮助下感染目标计算机,其他的则是通过含有恶意软件的恶意广告来传播。Thor 勒索软件通常是以 .vbs, .dll, .zip, .js, .hta 或 .doc 文件的形式出现,并且不是在用户的意愿下执行的。不幸的是,没有受到保护的计算机无法对抗勒索软件的攻击,因此它们就会受到感染。正如我们所提过的,除非受害者有将备份存储在外部储存设备里,否则没有任何办法可以修复勒索软件病毒所造成的损坏。如果你想保护你的文件,你可以使用外部硬盘、U 盘或类似的方法。如果你想使用在线备份方法,比如云端服务,请确保它在任何时候都是断开连接的,这是为了保护你的数据,避免全部都丢失。如果系统被 Thor 病毒渗入了,请确保你从计算机移除它 ,然后使用你的备份来还原被加密的文件。

如何移除 Thor 勒索软件?

如果你的计算机已经被这个勒索软件感染,你必须彻底移除 Thor 病毒,因为它会试图加密你最新的文件,以及所有储存在网络的文件。你可以使用可靠的反间谍软件工具,记得必须将它更新。如果你的计算机没有任何安全软件,你应该从以下提供的选项中选择其中一个。如果你没有备份但想还原文件,我们高度建议你执行 Thor 移除步骤里提供的 “数据复原” 步骤。记住,不要考虑支付赎金,因为这导致损失文件和金钱的风险。请记住,你面对的是黑客,他们会不顾一切地提高他们的收入。

手动Thor病毒移除指南

使用 Safe Mode with Networking 来移除 Thor

-

步骤1: 将你的计算机重新启动至 Safe Mode with Networking

Windows 7 / Vista / XP- 点击 Start → Shutdown → Restart → OK.

- 当你的计算机处在活跃的状态时,开始点击 F8 几次直至你看到 Advanced Boot Options 窗口

-

从列表中选择 Safe Mode with Networking

Windows 10 / Windows 8- 在 Windows 登录窗口点击 Power 按钮。现在点击并按住键盘上的 Shift,然后点击 Restart。.

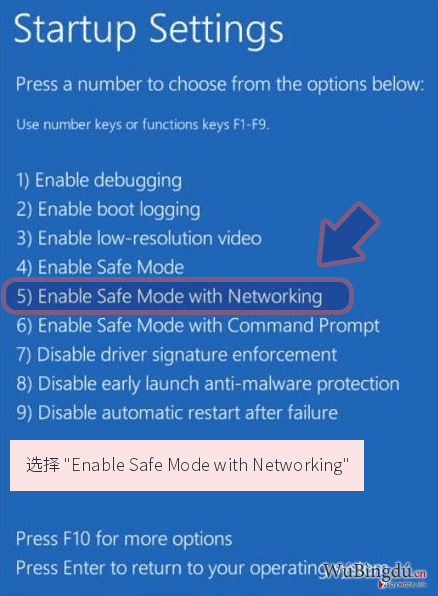

- 现在选择 Troubleshoot → Advanced options → Startup Settings 然后再点击 ��

-

一旦你的计算机处在活跃的状态,选择 Startup Settings 窗口里的 Enable Safe Mode with Networking

-

步骤2: 移除 Thor

请使用你那个已受感染的账户登录并打开网页浏览器。下载 FortectIntego 或其他合法的反间谍软件程序。在运行完整的系统扫描之前请先更新程序,将属于勒索软件的恶意文件移除,并完成整个Thor 的移除过程。

如果你的勒索软件正在封锁 Safe Mode with Networking,请试试看其他方法。

使用 System Restore 来移除 Thor

-

步骤1: 将你的计算机重新启动至 Safe Mode with Command Prompt

Windows 7 / Vista / XP- 点击 Start → Shutdown → Restart → OK.

- 当你的计算机处在活跃的状态时,开始点击 F8 几次直至你看到 Advanced Boot Options 窗口

-

从列表中选择 Command Prompt

Windows 10 / Windows 8- 在 Windows 登录窗口点击 Power 按钮。现在点击并按住键盘上的 Shift,然后点击 Restart。.

- 现在选择 Troubleshoot → Advanced options → Startup Settings 然后再点击 ��

-

一旦你的计算机处在活跃的状态,选择 Startup Settings 窗口里的 Enable Safe Mode with Command Prompt

-

步骤2: 将你的系统文件和设置还原

-

一旦 Command Prompt 窗口显示时,输入 cd restore 并点击 Enter。

-

现在输入 rstrui.exe 然后再点击 Enter 一次。.

-

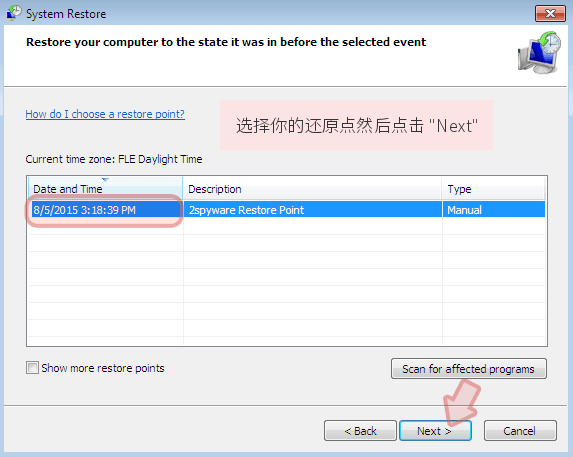

当显示新的窗口时,点击 Next 然后选择在 Thor 渗入之前的还原点,完成后点击 Next。

-

现在请点击 Yes 以启动系统还原。

-

一旦 Command Prompt 窗口显示时,输入 cd restore 并点击 Enter。

额外指示:恢复你的数据

以上的指南将帮你从你的计算机移除 Thor。欲恢复被加密的文件,我们建议使用由 wubingdu.cn 安全专家准备的详细指南。在从受侵入的计算机移除勒索软件后,受害者可以从备份还原他们的文件,只需将数据储存设备插入计算机然后导入所需的文件即可。在没有备份的情况下,你可以使用其他方法来复原被 Thor 勒索软件加密的文件:

如果你的文件已被 Thor 加密,你可以使用几个方法来将它们还原:

下载 Data Recovery Pro 以复原被 Thor 病毒加密的文件

如果在 Thor 病毒渗入系统后,你想要复原你的文件,你可以使用一个特别的数据复原程序。欲复原受感染的文件,请执行以下提供的步骤,看看他们是如何操作的:

- 下载 Data Recovery Pro;

- 按照安装 Data Recovery 的步骤并在你的计算机上安装这个程序;

- 将它启动并扫描计算机以找出被 Thor 勒索软件加密的文件;

- 还原它们

使用 Windows Previous Versions 功能来还原被 Thor 勒索软件侵入的文件

如果你的计算机已启用“系统还原”功能,你可以试试看 Windows Previous Versions 功能。如果想要使用这个选项来复原被加密的文件,请执行以下步骤:

- 找出你想要还原的加密文件然后右键点击它;

- 选择 “Properties” 然后移到 “Previous versions” 标签页;

- 在这里,检查 “Folder versions” 里每个文件的可用副本,你应该选择你想要还原的版本然后点击 “Restore”。

目前尚未有Thor 解密程序

最后,你应该考虑采取加密勒索软件的防护措施。欲在你的计算机防止Thor 或其他勒索软件的侵入,请使用信誉良好的反间谍软件,比如 FortectIntego、SpyHunter 5Combo Cleaner 或 Malwarebytes

向你推荐

不要让政府监视你

政府在跟踪用户数据和监视公民方面存在许多问题,因此你应该考虑到这一点,并了解有关可疑信息收集实践的更多信息。请在互联网上完全匿名以避免任何不必要的政府跟踪或监视。

你可以选择不同的位置,上网并访问所需的任何资料,而不受到特殊内容的限制。通过使用 Private Internet Access VPN.,你可以轻松享受互联网连接,并且不会遭到黑客入侵。

控制政府或任何其他不需要方可以访问的信息,并且可以在不被监视的情况下在线浏览。即使你并没有参与非法活动,或者你信任你所选择的服务和平台,你也要对自己的安全性保持怀疑,并通过使用 VPN 服务采取预防措施。

备份文件以便在被恶意软件攻击后可以使用

由于网络感染或自己的错误行为,计算机用户可能会遭受各种各样的损失。恶意软件造成的软件问题,或加密导致的直接数据丢失,都可能会导致设备出现问题或永久损坏。如果你拥有适当的最新备份,那你可以在发生此类事件后轻松还原数据,继续工作。

在设备上进行任何更改后,创建新的备份更新非常重要,这样你就可以回到恶意软件更改任何内容或设备问题导致数据或性能损坏时的工作点。请持续这种行为,让文件备份成为你每天或每周的习惯。

当你拥有每个重要文档或项目的先前版本时,你就不会感到沮丧和崩溃,因为当恶意软件突然出现时,它就能派上用场。请使用 Data Recovery Pro 进行系统还原。